沸沸扬扬的“微信支付勒索病毒”,始作俑者竟是个95后

当代社交,见招拆招。当代病毒,勒索无度。隔壁的病毒木马都削尖了脑袋往虚拟货币世界里钻,一款新的勒索病毒却逆流而行,转而走“人性化定制”挣钱路线,闪转腾挪最终聚焦在了“微信支付”上,从事的依旧是加密文件、勒索赎金的反社会活动,受感染用户需通过微信扫一扫支付110元赎金才能解密。可以说它既是勒索主义的创新先锋,也算得上“因材施教”的实践派鼻祖

新型勒索病毒:比特币不够,二维码来凑

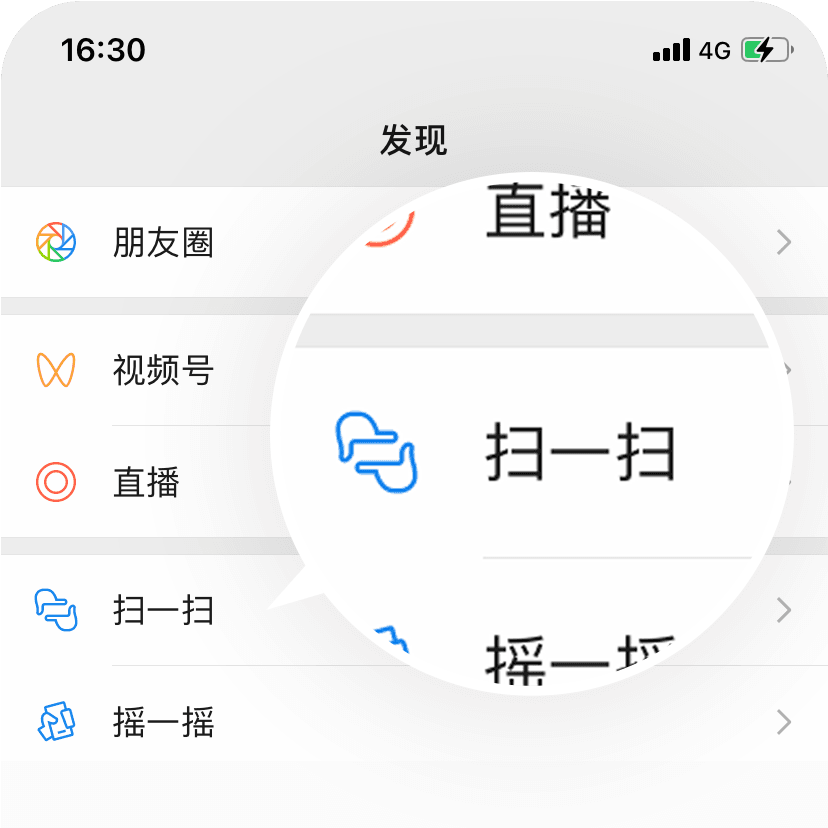

对于以往的勒索病毒,且不说比特币群体并不够庞大,就比特币最近暴跌的势头而言,“微信支付”勒索病毒就更加急功近利。用户在遭遇该勒索病毒攻击后,加密文件中会留下一个“解密工具”的图标,引导用户支付赎金。用户点击这个图标后,会跳转到一个二维码页面。用户通过微信“扫一扫”功能支付110元赎金,黑客描述称收到赎金后方可解密。(幸好,该收款二维码已被微信官方冻结。)

“微信勒索”祸起萧墙:易语言开发者工具源头感染

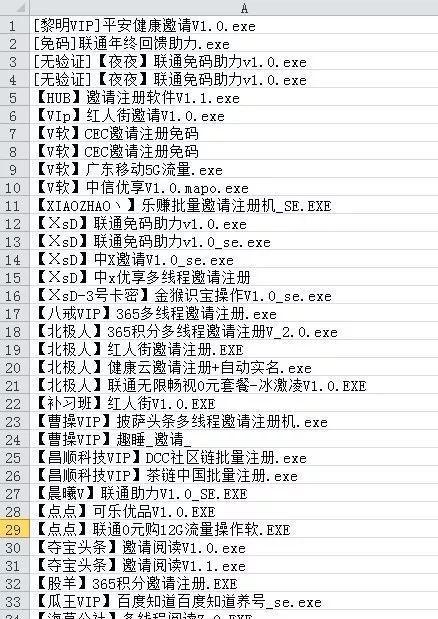

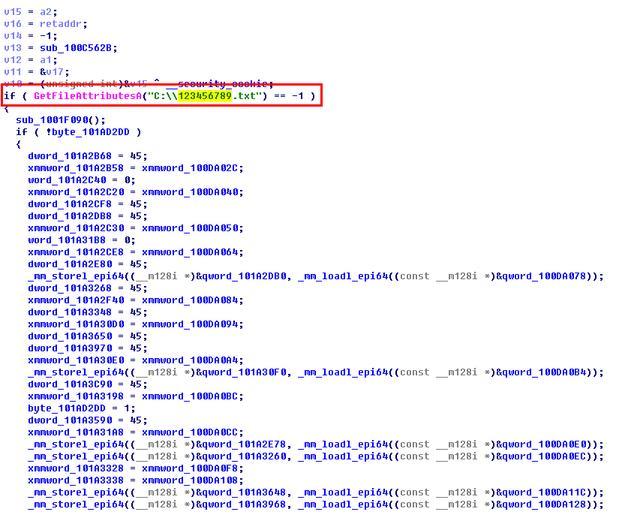

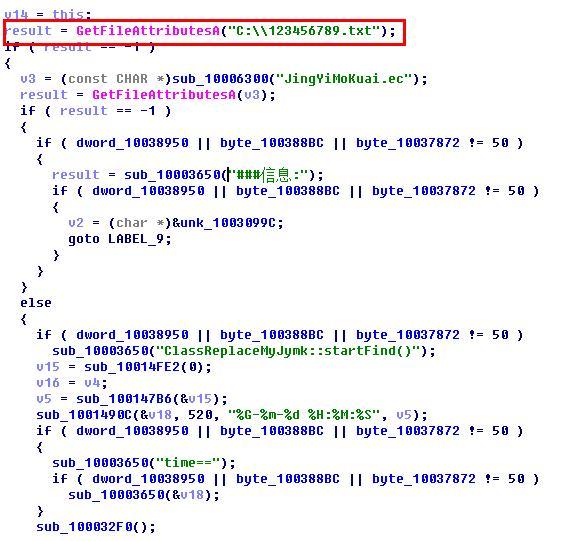

那么易语言什么呢?易语言是一门以中文字符作为程序代码的编程语言,其以“易”著称,方便中国人以中国人的思维编写程序,极大的降低了编程的门槛和学习的难度。从2000年以来,易语言的用户数量已经发展到较大的规模。该勒索病毒的源头来自于一款易语言的开发模块被插入恶意代码,程序猿用此开发模块编译的软件都自动装入了病毒。目前证实,有大量的外挂工具、刷量软件、打码软件、私服等第三方开发的应用程序已经中招。

(多款外挂工具含有“微信支付”勒索病毒)

随后通过QQ、QQ群共享、网盘分享、论坛贴吧等形式将这些“高危”应用程序发送给受害者。受害者运行后机器上就会感染下载器木马,之后再由下载器木马安装其它恶意程序,这其中就有闹得沸沸扬扬的“微信支付”勒索病毒。该工具为灰色产业从业人群使用的工具,这部分人群使用的工具有许多会被杀毒软件查杀,他们常常会无视杀毒软件的拦截提示。因而,这个勒索病毒针对灰产从业者的定向传播十分奏效。

揪出始作俑者:幕后真凶竟然是95后白羊黑客

“微信支付”勒索病毒是怎么赶上移动支付这股潮流的呢?

从多个用户的反馈信息和后台数据追溯发现,此款“微信支付”勒索病毒的作者均指向一个95后白羊黑客,另外,这个传播勒索病毒的下载者木马作者与勒索病毒的作者,怀疑是同一个人,具体分析如下:

● 2017年4月,开始尝试通过论坛传播“正常源码+带毒模块”

● 2018年4月,开始尝试投递带毒工程项目,当时还使用的是github存储远程控制信息,

● 2018年下半年,开始使用豆瓣分发控制指令。通过豆瓣日志可以看到,9月30 开始进行调试

● 2018年10月,通过论坛以“分享源代码”的方式开始尝试传播

● 2018年11月13日,作者开始在论坛散布带有恶意代码的所谓“恶搞代码”,这次本次感染用户计算机的恶意代码首次对外公开传播

● 2018年11月13日当天,就有易语言的开发者开始中招。

● 2018年11月15日,作者在易语言开发者论坛进一步传播:

● 2018年11月15日,第一款被感染的应用开始在互联网中传播

● 2018年11月19日,超过20款应用被篡改,恶意程序开始在互联网大肆传播

● 2018年11月底,恶意模块被举报,论坛管理员发现问题,并删除了传播源

● 2018年11月30日,病毒作者开始下发“微信支付”勒索病毒软件

中招的你,应该如何自救呢?

1. 不要相信刷量、外挂、打码、私服等一些较为灰色的软件所声称的“杀毒软件误报论”。

2. 对来自即时通讯软件或邮件附件中的陌生软件要提高警惕。尽可能不下载、不运行,如确实需要,一定要提前用安全软件进行查杀以保障安全。

3. 养成良好的安全习惯,即使更新系统和软件,修补漏洞。不给黑客和恶意程序可乘之机。

·END·

来源:今日头条

特别声明:本文为平台服务号上传,仅代表该作者观点。有赞头条仅提供信息发布平台。

推荐经营方案

打开微信扫一扫即可获取

-

1000+最佳实践

1000+最佳实践

-

500+行业社群

500+行业社群

-

50+行业专家问诊

50+行业专家问诊

-

全国30+场增长大会

全国30+场增长大会

请在手机上确认登录